マルウェア対策の種類 万全な対策のためのポイントをご紹介(vol.20)

以前の記事(「今さら聞けないエンドポイントセキュリティの基本」)にて、エンドポイントにあたる端末のセキュリティが完全に施されている状態とは、以下のすべてが実装されている状態だと紹介しました。

① マルウェア対策

② 脆弱性対策

③ データ保護・保全

この三点のうち、今回の記事では①マルウェア対策を扱います。ランサムウェア等のマルウェアの被害は拡大しており、攻撃手法も複雑化しているため、対策は必須となります。特にエンドポイントセキュリティを実装するにあたっては、このマルウェア対策だけでも留意すべき点が多く、一つの製品の導入だけでどうにかなるというものではありません。特にテレワークやクラウド導入によって、攻撃者にとって侵入口となる箇所が増えている状況もあり、セキュリティ製品の役割の違いを把握しながら必要なものを組み合わせて導入することが主流となっています。

本記事では「マルウェア対策」が具体的にどのようなソリューションを指すのか、その種類や具体例を紹介していきます!

マルウェアとは? ウイルスとの違いを理解してみよう

マルウェアの対策を紹介する前に、まずはマルウェアとは何か理解しておきましょう。

マルウェアとは、ユーザーのデバイスやサーバーなどに被害・不利益をもたらすために、悪意をもって侵入するプログラムの総称です。冒頭でも述べましたが、このマルウェアの被害は拡大しており、攻撃手法も多様化しています。メールの添付ファイルやメール自体の閲覧、不正なソフトウェア・アプリケーションのダウンロード、ソフトウェアの脆弱性の利用などさまざまな経路で侵入してくるのです。侵入したマルウェアは、ファイルの削除や改ざん、ID・パスワードや決済情報の窃取、外部ネットワークへの攻撃の踏み台として悪用するなどさまざまな被害をもたらします。

コンピューターに関する脅威というと、「ウイルス」というイメージがある方もいるでしょう。実際に総務省の「国民のための情報セキュリティサイト」でも、「ウイルスが最近ではマルウェアという呼び方をされている」といった記述がなされています。 ウイルスは、悪意のあるソフトウェアでありマルウェアの一種にあたります。しかし、ウイルスは自立できないため、人の手で実行ファイルを開かせるなど必要とします。そして、侵入したら自己増殖を繰り返し、被害を拡大させていくという攻撃手法をとります。

なお、現在被害が拡大しているランサムウェアも、マルウェアの一種です。ランサムウェアはやはりデバイスやサーバーに被害をもたらすプログラムですが、侵入したらデータを暗号化して使用不可にし、その複合化をするかわりに情報資産や金銭などの身代金(ransom)を支払うよう脅迫するという特徴があります。

マルウェア対策に重要なのは多層防御、その種類を解説

ランサムウェア等のマルウェア被害が拡大していることは注目されていますが、どうすれば被害を防ぐことができるのでしょうか?マルウェアには対策が必要といっても、どのようなことを行えば対策となるのでしょう?そこで具体的な対策について、前提としておさえておくべきセキュリティ対策の基本も併せて紹介していきます。

まずはセキュリティ対策の基本の考え方を確認しておきましょう。ネットワークセキュリティの重要性は「多層防御」にあります。ネットワーク構成の一か所だけに防護壁を設置したとしても、そこを突破されてしまえば意味がありません。実際に、企業ネットワークにおけるファイアウォールと端末内のアンチウイルスソフトも、同時に利用されて二重の防護壁として機能することで企業の情報資産を守っていました。

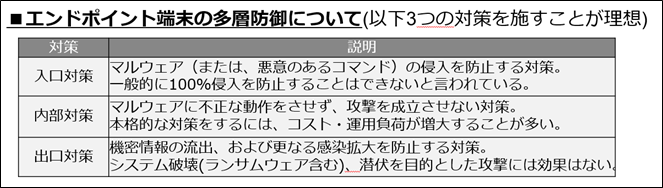

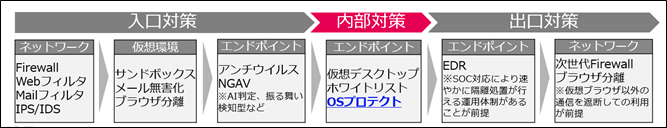

そして、エンドポイントセキュリティに限って考える上でも、「多層防御」は非常に重要になります。エンドポイントに対して行われるセキュリティ対策としては「入口対策」「内部対策」「出口対策」が挙げられます。それぞれの概要は以下の通りです。

- 入口対策…ランサムウェア等のマルウェアの侵入を防ぐ。エンドポイントセキュリティにおいては、アンチウイルスソフトや次世代型アンチウイルスソフトなどが該当する。

- 内部対策…ランサムウェア等のマルウェアが侵入してしまったとしても、その動作を妨げることにより攻撃を成立させないように防御を行う。ホワイトリスト製品やOSプロテクト型製品が該当する。

- 出口対策…マルウェアに感染してしまった端末からの情報流出やさらなる感染の拡大を防ぐ。エンドポイントセキュリティにおいては、EDR(Endpoint Detection and Response)などが該当する。

また、これらの対策にはそれぞれ該当する製品があります。

では次に「入口対策」「内部対策」「出口対策」の対策についてご紹介いたします。

入口対策でマルウェアを検出・削除し、侵入を阻止

端末に対して行うセキュリティ対策というと、アンチウイルスソフトをイメージされる方が多いでしょうか。アンチウイルスソフトは、エンドポイントへの「入口」を対策するためのものであり、境界領域の防御策であるファイアウォールとともに比較的古くから利用されてきたセキュリティ対策です。

また、次世代型アンチウイルスソフト(NGAV)と呼ばれるセキュリティソフトも登場しています。AIや機械学習などを利用することで、従来のアンチウイルスソフトでは検出できなかった脅威にも対応できるようになったセキュリティ製品です。

ただ、これらの製品は決して完璧な対策というわけではありません。ランサムウェア等のマルウェアの攻撃手法は年々複雑化・多様化しています。入口対策を行っていても、これらの脅威の侵入を100%防ぐことはできないとされています。 実際、脅威が拡大しているマルウェア「Emotet」は、Windowsの標準ソフトの悪用、亜種の多発、ファイルレスの攻撃展開などの特徴から、アンチウイルスソフトによる検出はほとんど不可能です。

出典:Blue Planet-works社 調査資料(Webiner「Emotetについて理解を深めよう!」から抜粋)

出典:Blue Planet-works社 調査資料(Webiner「Emotetについて理解を深めよう!」から抜粋)

NGAVも基本としては過去事例に基づく検知を行うため、未知の脅威に対して完璧に防ぎきれるわけではありません。入口対策としての製品や機能を有効化しておくとしても、「脅威は侵入するものである」という前提のもとで、さらなる対策を行う必要があります。

出口対策で感染拡大を阻止して被害を最小化

EDR製品を中心とした出口対策は、侵入してしまった脅威を拡散しないという点で非常に重要です。社 内ネットワークやシステムと繋がっているエンドポイントに脅威が侵入した場合、1端末の被害だけに留まらず、社内全体に広がっていく可能性があります。入口対策で防ぎきれない脅威が実際に発生している状況もあり、脅威は侵入するものとして対策を行う必要もあります。そのため、被害を最小限に食い止めるための出口対策も重要なのです。EDRにはマルウェア感染後に、当該デバイスの遮断やロールバックを遠隔で行える機能が付帯されていることがほとんどで、この機能を活用してSOC(Security Operation Center)体制を組むことで出口対策を行うことができます。

しかし、あくまでも出口対策は、脅威に侵入されマルウェアに感染するなど脅威が現実化したあとの対策です。検知後に素早い対策を行うためのフローや管理手順の整備が必要になります。また、ランサムウェアのようなデータの破壊を目的とした攻撃や、社内システムへの潜伏をした目的とした攻撃は、その出口対策の特性上、攻撃の成立そのものを防ぐことはできません。ランサムウェア対策としては、EDRによる出口対策は被害の軽減を目指した対策と言えます。

ここまで入口対策、出口対策について紹介してきました。上記の内容でわかるように、入口のみ、出口のみ、の対策ではマルウェア対策として十分な効果を得られないという現状になっています。そして、エンドポイントに対する対策の中で比較的信頼でき、なおかつ重要度が高いのは「内部対策」なのです。しかし、「内部対策」の実装には運用負荷やコストの増大などが課題となります。詳細は別の記事で解説いたします。下記の関連記事をご覧ください。

それぞれに防御方式の特徴や運用の問題などはあるものの、「入口対策」「出口対策」「内部対策」の3つすべてを実装した多層防御が、エンドポイントセキュリティにおけるマルウェア対策の理想となります。

まとめ

今回はマルウェア対策についてご紹介しました。繰り返しとはなりますが、マルウェア対策だけではエンドポイントセキュリティとしては不十分です。脆弱性への対策、データの保護・保全も行われてはじめて十分なエンドポイントセキュリティ対策が施されているといえます。企業が検討すべきセキュリティ対策には、非常に多くの課題があることがご理解いただけたかと思います。

セキュリティ製品であるAppGuardは、エンドポイントにおける「内部対策」に有効なOSプロテクト型の製品となっています。ランサムウェア等、マルウェア対策にも有効なセキュリティソリューションです。電通総研社では数多くのAppGuard導入支援実績がございますので、どうぞお気軽にお問い合わせください。AppGuardの概要については下記の『ランサムウェア対策ソリューション AppGuard基本ガイドブック』をご覧ください。

「ランサムウェア対策」と「emotet(エモテット)対策」について学習できる資料があります。

弊社ではランサムウェア対策やEmotet(エモテット)対策を学びたい方に参考になる資料「ランサムウェア被害・EMOTETの脅威をこっそり学べるガイド」をご用意しています。本資料は企業のセキュリティ強化に向けて必見の資料です。ぜひダウンロードいただき、ご覧ください。